تم اختطاف الآلاف من أجهزة Chromecast من Google للترويج لـ PewDiePie

اختطفت مجموعة من المتسللين عشرات الآلاف من أجهزة بث Google Chromecast ، ومكبرات الصوت الذكية في Google Home ، وأجهزة التلفزيون الذكية المزودة بتقنية Chromecast المدمجة في الأسابيع الأخيرة عن طريق استغلال خطأ تم تجاهله من قِبل Google لمدة تقرب من خمس سنوات.

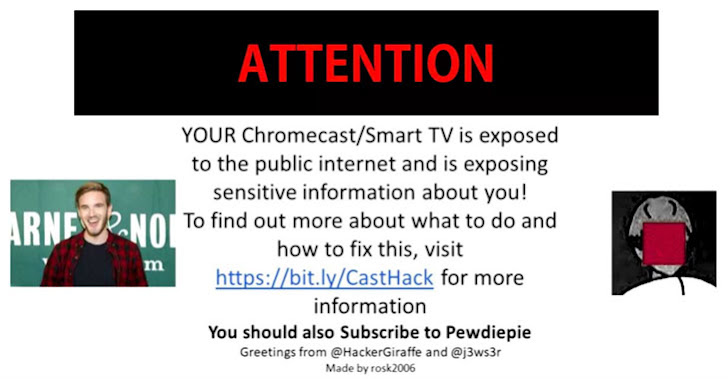

تمكن المهاجمون ، الذين يذهبون بواسطة Twitter يتعامل معHackerGiraffe و @ j3ws3r ، من خطف موجز Chromecasts وعرض نافذة منبثقة ، ونشر تحذيرًا أمنيًا بالإضافة إلى دعاية PewDiePie على YouTube المثيرة للجدل.

المتسللون هم نفس الأشخاص الذين اختطفوا أكثر من 50000 طابعة متصلة بالإنترنت في جميع أنحاء العالم في أواخر العام الماضي باستغلال الطابعات الضعيفة لطبع النشرات التي تطالب الجميع بالاشتراك في قناة PewDiePie YouTube.

في هذه المرة ، فحص المخترقون الإنترنت عن بُعد للأجهزة المتوافقة ، بما في ذلك أجهزة Chromecast ، التي تعرضت للانترنت من خلال أجهزة التوجيه ضعيفة التهيئة والتي تم تمكين Universal Plug and Play [UPnP] بشكل افتراضي.

ثم استغل المتسللون خللاً في التصميم في Chromecast سمح لهم بالوصول إلى الأجهزة واختطاف تدفقات الوسائط لعرض رسالة فيديو (كما هو موضح أدناه) على أجهزة التلفزيون المتصلة بدون مصادقة.

القراصنة حتى اقامة مخصص موقع (الآن تم اتخاذها لأسفل) للالإختراق، والتي يطلق عليها اسم "CastHack" مع عداد الحية عرض عدد من الأجهزة المكشوفة وكم منهم اضطروا لتشغيل الفيديو في دعم بيو دي باي.

يمكن استخدام CastHack لجمع جميع أنواع البيانات من منازل الضحية ، بما في ذلك الأجهزة التي يتصل بها Chromecasts أو Google Home عبر Wi-Fi ، وأجهزة البلوتوث التي تم إقرانها بها ، ومدة تشغيلها ، وشبكات WiFi التي كانت بها تم توصيلها مسبقًا وما هي الإنذارات التي تم تعيينها.

علاوة على ذلك ، يمكن للمهاجم أيضًا إجبار الأجهزة المتأثرة عن بعد على تشغيل الوسائط التي يختارها ، أو إعادة تسمية الأجهزة ، أو فرض إعادة ضبط المصنع أو إعادة تشغيل الجهاز ، أو إجباره على نسيان جميع شبكات WiFi ، أو إجبار الجهاز المتأثر على الاقتران بالشبكات الجديدة.

ومن المثير للاهتمام أن Google كانت على دراية بآراء Chromecast عدة مرات منذ عام 2014 بعد وقت قصير من إطلاق جهاز البث واعترفت أيضًا بالتسلل ، ولكن الشركة قررت تجاهل المشكلة. أكد

العديد من المستخدمين أن أجهزتهم قد تم اختراقها. يمكن للمستخدمين حل هذه المشكلة من خلال تغيير إعدادات الموجه الخاصة بهم فقط ، أو إيقاف إعادة توجيه المنافذ 8008 ، أو 8443 ، أو 8009 ، بالإضافة إلى إيقاف تشغيل ميزة التوصيل والتشغيل العالمي (UPnP) الخاصة بهم إلى حين الحاجة إليها.

يتم تمكين UPnP افتراضيًا على كل جهاز متصل بالإنترنت ، مما يؤدي إلى خلق ثغرة في أمان الموجّه مما قد يسمح للبرامج الضارة بالتسلل إلى أي جزء من شبكتك المحلية. لقد اخترق قراصنة UPnP عدة مرات في الماضي.

تمكن المهاجمون ، الذين يذهبون بواسطة Twitter يتعامل معHackerGiraffe و @ j3ws3r ، من خطف موجز Chromecasts وعرض نافذة منبثقة ، ونشر تحذيرًا أمنيًا بالإضافة إلى دعاية PewDiePie على YouTube المثيرة للجدل.

المتسللون هم نفس الأشخاص الذين اختطفوا أكثر من 50000 طابعة متصلة بالإنترنت في جميع أنحاء العالم في أواخر العام الماضي باستغلال الطابعات الضعيفة لطبع النشرات التي تطالب الجميع بالاشتراك في قناة PewDiePie YouTube.

في هذه المرة ، فحص المخترقون الإنترنت عن بُعد للأجهزة المتوافقة ، بما في ذلك أجهزة Chromecast ، التي تعرضت للانترنت من خلال أجهزة التوجيه ضعيفة التهيئة والتي تم تمكين Universal Plug and Play [UPnP] بشكل افتراضي.

ثم استغل المتسللون خللاً في التصميم في Chromecast سمح لهم بالوصول إلى الأجهزة واختطاف تدفقات الوسائط لعرض رسالة فيديو (كما هو موضح أدناه) على أجهزة التلفزيون المتصلة بدون مصادقة.

"يتعرض جهاز Chromecast / Smart TV للانترنت العام ويكشف معلومات حساسة عنك! للعثور على مزيد من المعلومات حول ما يجب فعله وكيفية إصلاح ذلك ، تفضل بزيارة https://bit.ly/CastHack لمزيد من المعلومات ،" الرسالة يقرأ.إلى جانب التحذيرات الأمنية ، استغل المتسللون مجددًا فرصة الترويج لـ PewDiePie - مستخدم YouTube الشهير المعروف بتعليقاته على الألعاب والمزادات - ولديه أكبر عدد من المشتركين على YouTube منذ عام 2013.

القراصنة حتى اقامة مخصص موقع (الآن تم اتخاذها لأسفل) للالإختراق، والتي يطلق عليها اسم "CastHack" مع عداد الحية عرض عدد من الأجهزة المكشوفة وكم منهم اضطروا لتشغيل الفيديو في دعم بيو دي باي.

يمكن استخدام CastHack لجمع جميع أنواع البيانات من منازل الضحية ، بما في ذلك الأجهزة التي يتصل بها Chromecasts أو Google Home عبر Wi-Fi ، وأجهزة البلوتوث التي تم إقرانها بها ، ومدة تشغيلها ، وشبكات WiFi التي كانت بها تم توصيلها مسبقًا وما هي الإنذارات التي تم تعيينها.

علاوة على ذلك ، يمكن للمهاجم أيضًا إجبار الأجهزة المتأثرة عن بعد على تشغيل الوسائط التي يختارها ، أو إعادة تسمية الأجهزة ، أو فرض إعادة ضبط المصنع أو إعادة تشغيل الجهاز ، أو إجباره على نسيان جميع شبكات WiFi ، أو إجبار الجهاز المتأثر على الاقتران بالشبكات الجديدة.

ومن المثير للاهتمام أن Google كانت على دراية بآراء Chromecast عدة مرات منذ عام 2014 بعد وقت قصير من إطلاق جهاز البث واعترفت أيضًا بالتسلل ، ولكن الشركة قررت تجاهل المشكلة. أكد

العديد من المستخدمين أن أجهزتهم قد تم اختراقها. يمكن للمستخدمين حل هذه المشكلة من خلال تغيير إعدادات الموجه الخاصة بهم فقط ، أو إيقاف إعادة توجيه المنافذ 8008 ، أو 8443 ، أو 8009 ، بالإضافة إلى إيقاف تشغيل ميزة التوصيل والتشغيل العالمي (UPnP) الخاصة بهم إلى حين الحاجة إليها.

يتم تمكين UPnP افتراضيًا على كل جهاز متصل بالإنترنت ، مما يؤدي إلى خلق ثغرة في أمان الموجّه مما قد يسمح للبرامج الضارة بالتسلل إلى أي جزء من شبكتك المحلية. لقد اخترق قراصنة UPnP عدة مرات في الماضي.

تعليقات